-

Block-chain Signln

Block-chain Signln 题目给了我们区块hash,我们可以查询~TESTNET Sepolia (ETH) Blockchain Explorer 根据hash查询交易信息 这里click to SHOW MORE 发现一个INPUT DATA是hex转一下,得到flag。 ☆: .。. o(≧▽≦)o .。.:☆《☆》: .。. o(≧▽≦)o .。.:☆ -

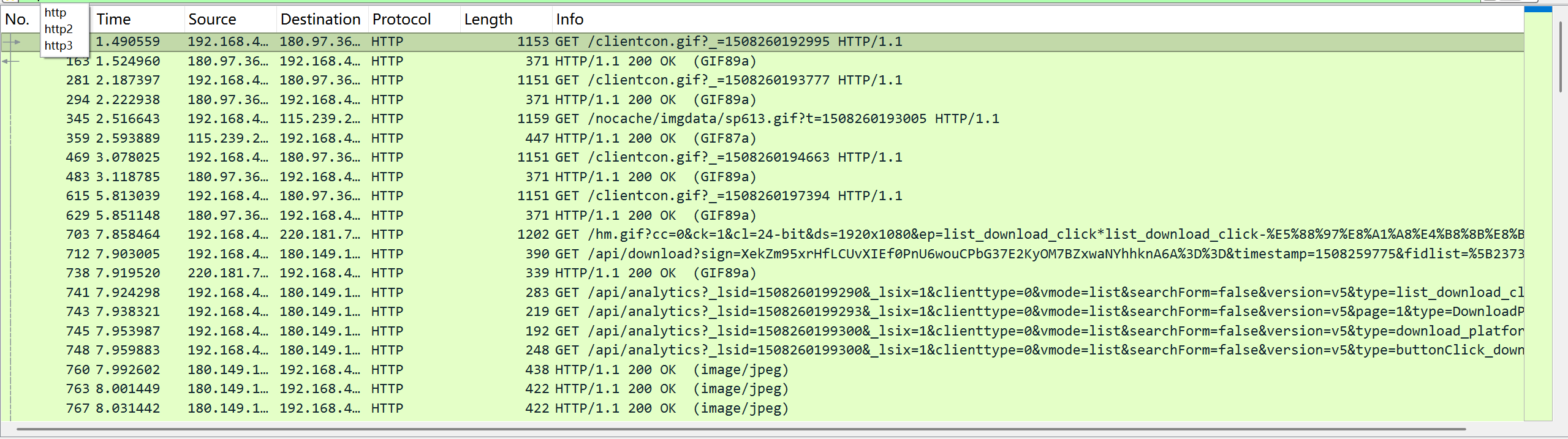

traffic 1

traffic 1 有tcp无http,怀疑tls 过滤tls 大量tlsv1.2协议。 发现Encrypt字段,怀疑解密。 搜索key没有发现,再看了看发现有ftp协议,看看什么模式。 -

evil_mcp

evil_mcp ez_AI:打开环境 这里思路是编写一个脚本注入获取flag 12345678910111213141516from typing import Any@tool( name="get_flag", description="Get the flag from the server", input_schema={ "type": "object", "properties": {}, "required": [] })async def get_flag(arguments: dict[str, Any], context: Any) -> Any: """Get the flag.""" with open('/flag', '... -

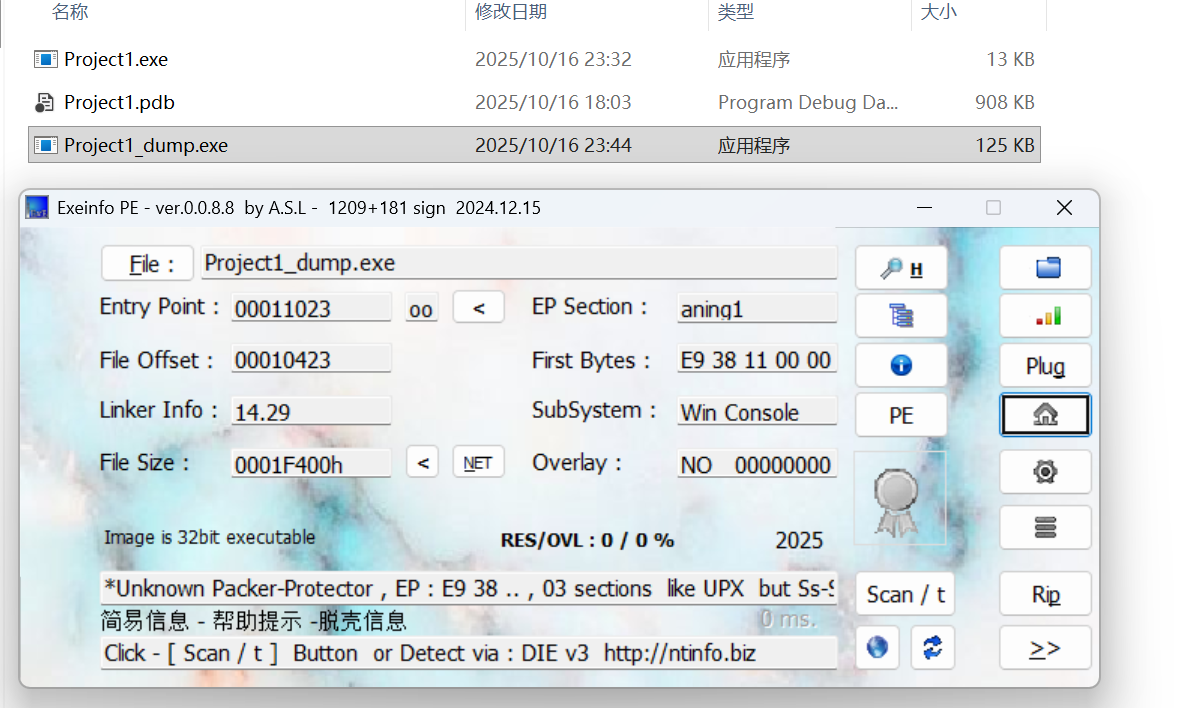

ESP定律

ESP(扩展栈指针)principle: *在程序执行过程中,栈的操作与函数调用、局部变量存储等密切相关。当程序执行到某个函数调用时,会将函数的参数、返回地址等信息压入栈中,而 ESP 则始终指向栈顶。*X86 exp寄存器存储的是当前栈顶的内存地址。 Function: ESP 定律的核心原理基于栈的平衡机制。在一些情况下,特别是在加密程序或存在代码保护机制的软件中,程序可能会对自身代码进行加密或混淆处理,使得直接分析原始代码变得困难。然而,当程序执行到特定关键代码段(如解密后的代码部分)时,通常会涉及到栈的操作,导致 ESP 的值发生有规律的变化。通过监测 ESP 的值变化,我们可以找到这些关键代码的执行点。 CPP: 123456789101112131415161718192021`#include <iostream>``void encryptedFunction() {``// 这里假设是一些加密后的代码逻辑``std::cout << "This is the encrypted part of the code.&qu...

1